概要 #

事前準備 #

- クライアントポータルにログイン済みであること

- 対象サービス(VPS/サーバー)を選択できること

- 許可したい通信要件(例:HTTPS 443、SSH 22 など)と、必要に応じて許可元IP(固定グローバルIP等)を把握していること

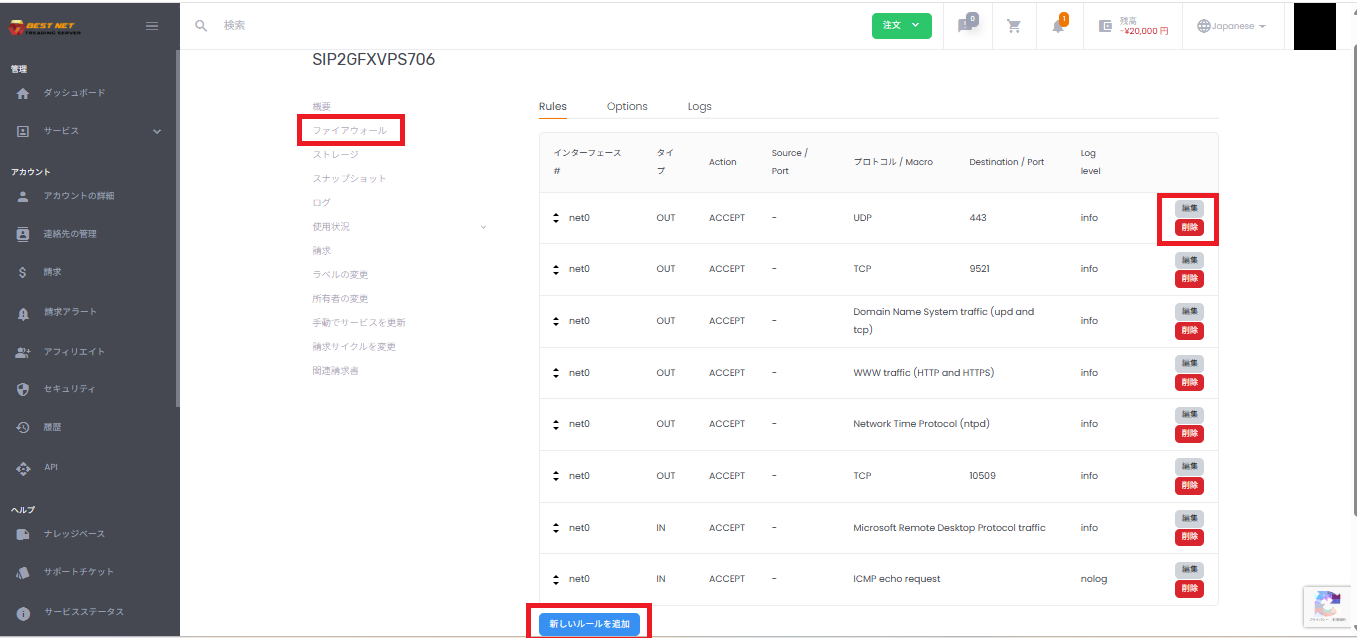

ファイアウォール画面を開く #

- 左メニューの サービス から対象のVPS/サーバーを開きます。

- サーバー詳細画面のメニューで ネットワーク を展開し、ファイアウォール をクリックします。

Rules ルール一覧の見方 #

Rules タブでは、インターフェース(例:net0)ごとに、IN / OUT のルールが一覧表示されます。

タイプ #

IN(受信)/ OUT(送信)

Action #

ACCEPT(許可)/ DROP(拒否)

Source / Port #

送信元IP / 送信元ポート(必要に応じて指定)

Destination / Port #

宛先IP / 宛先ポート(一般的にはポート指定が主)

プロトコル / Macro #

TCP / UDP / ICMP 等、または Macro(定義済みセット)

Log level #

ルール単位のログレベル

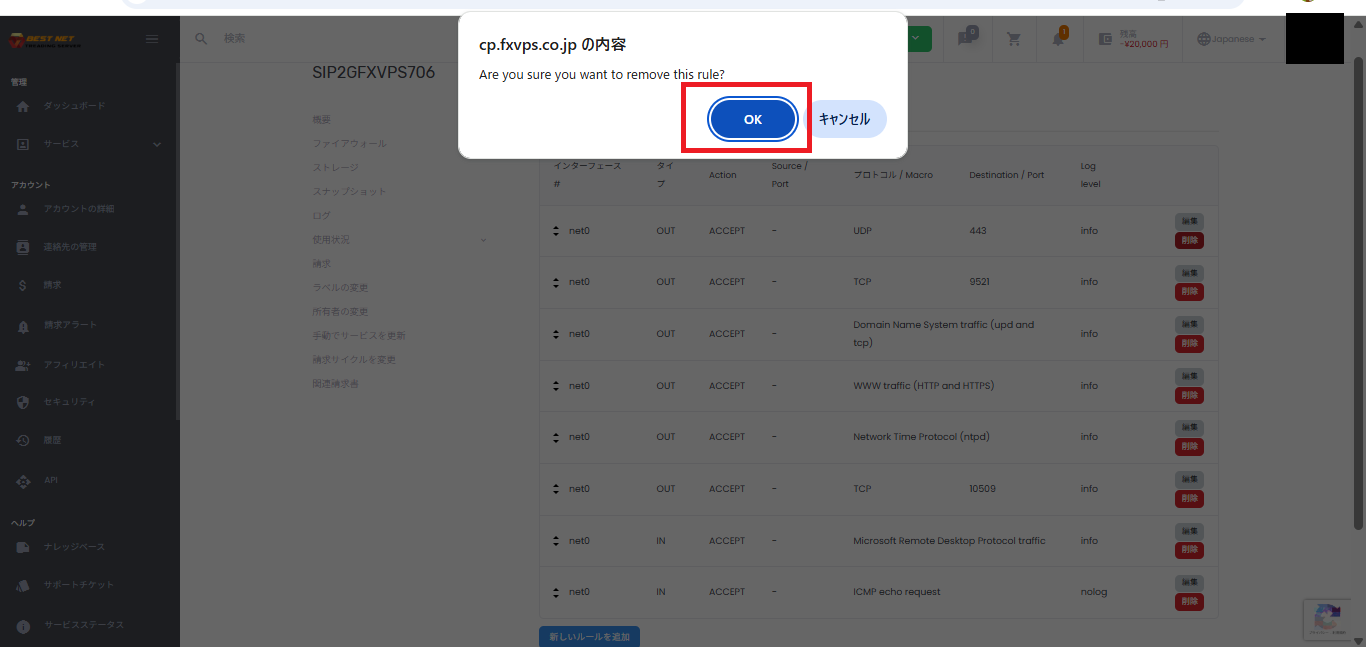

ルールを削除する #

- Rules タブで削除したいルール行の 削除 をクリックします。

- 確認ダイアログが表示されるため、問題なければ OK をクリックします。

注意:

削除後すぐに消えず、右上に「削除予定です」などの通知が出る場合があります。反映まで少し待ってから画面更新してください。

削除後すぐに消えず、右上に「削除予定です」などの通知が出る場合があります。反映まで少し待ってから画面更新してください。

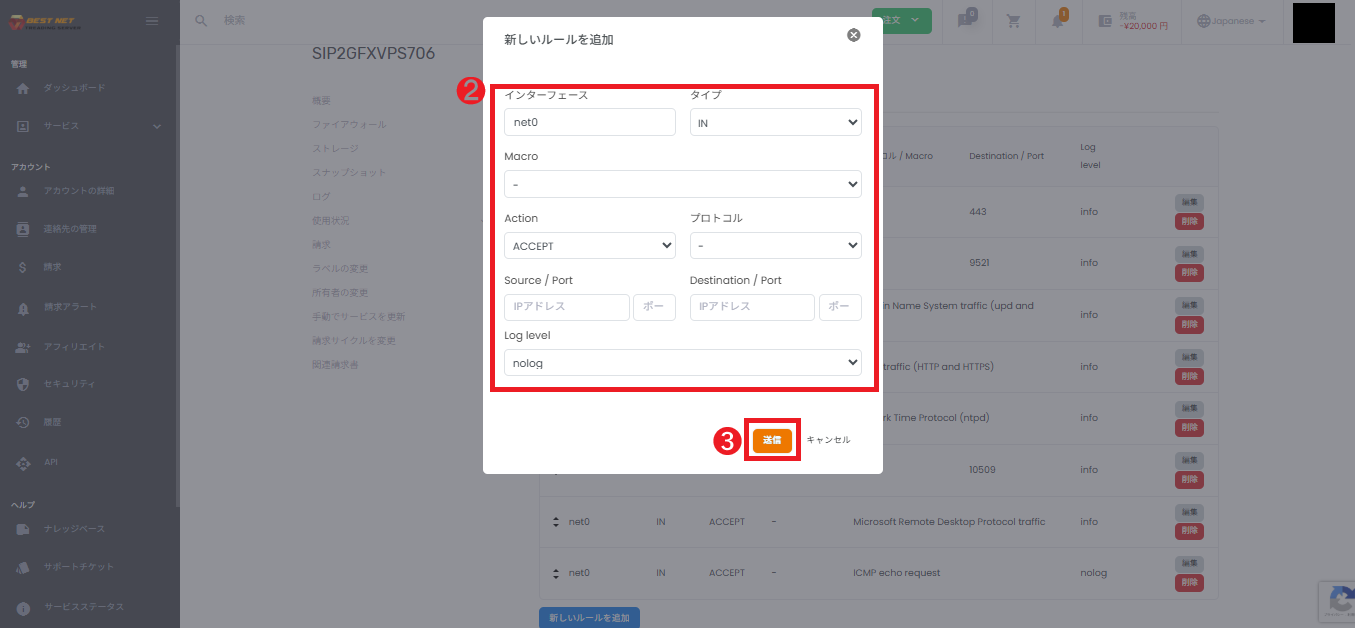

ルールを追加する #

- Rules タブで 新しいルールを追加 をクリックします。

- 「新しいルールを追加」画面(モーダル)で、必要項目を入力します。

- 入力後、送信 をクリックします。

追加画面の入力項目 #

インターフェース #

通常は net0(環境により複数ある場合は対象を選択)

タイプ #

IN(受信)/ OUT(送信)

Macro #

定義済みテンプレートを使う場合に選択(不要なら「-」)

Action #

ACCEPT(許可)/ DROP(拒否)

プロトコル #

TCP / UDP / ICMP など(Macro 使用時は注意点あり)

Source / Port #

送信元IP / 送信元ポート(必要なときだけ指定)

Destination / Port #

宛先IP / 宛先ポート(一般的には宛先ポートを指定)

Log level #

nolog / info / notice など

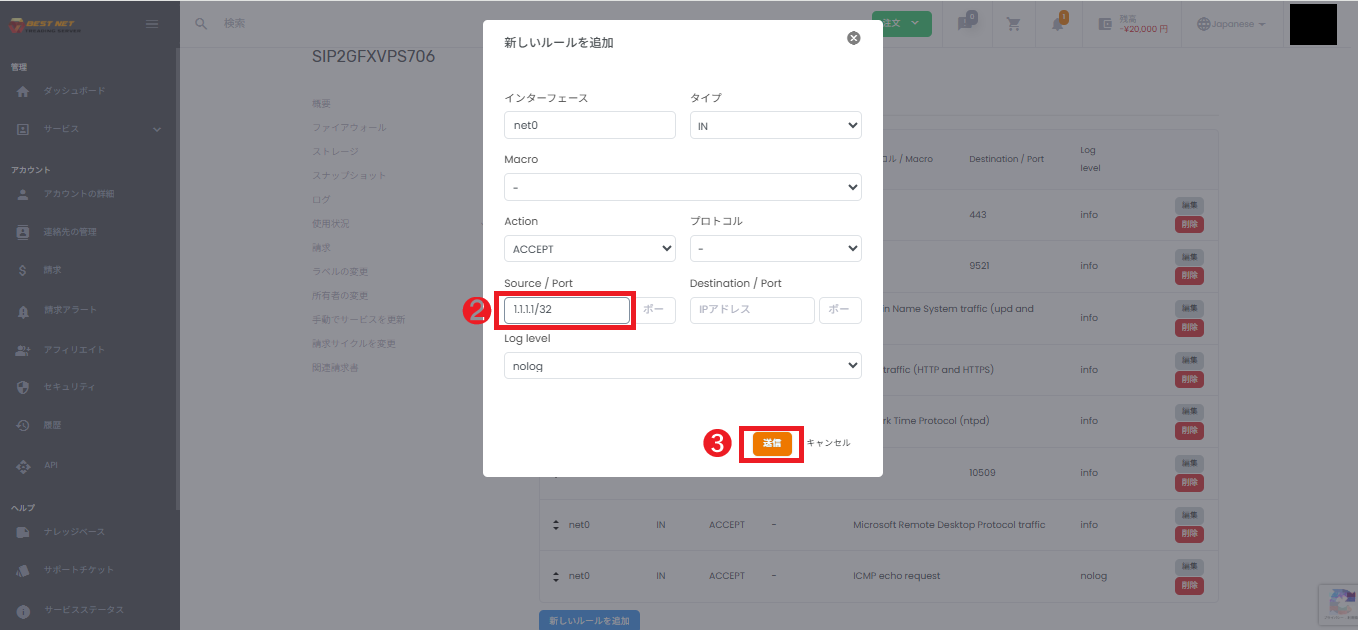

追加例:SSH(TCP 22)を許可し、許可元IPを限定する #

SSH を全開放すると攻撃対象になりやすいため、固定IPがある場合は

Source / Port(送信元IP)

を指定する運用を推奨します。

- Rules の SSH ルールを 編集(または新規追加)します。

- Source / Port に許可元IPを入力します(例:

1.1.1.1/32)。 - 送信 をクリックします。

IPアドレスの入力形式 #

Source / Port(送信元IP)や Destination / Port(宛先IP)には、運用に応じて以下のような形式を入力できます。

単一IP

203.0.113.10 / 203.0.113.10/32CIDR

192.168.1.0/24IPレンジ

192.168.30.10-192.168.30.20複数指定(カンマ区切り)

192.168.1.0/24,192.168.2.0/24192.168.1.0/24,192.168.2.0/24)。ルールを編集する場合 #

- Rules タブで対象ルールの 編集 をクリックします。

- 必要項目を変更し、送信 をクリックします。

ヒント:

ルールが複数ある場合は、意図しない通信遮断を避けるため、変更前に現在の設定をスクリーンショット等で控えておくことをおすすめします。

ルールが複数ある場合は、意図しない通信遮断を避けるため、変更前に現在の設定をスクリーンショット等で控えておくことをおすすめします。

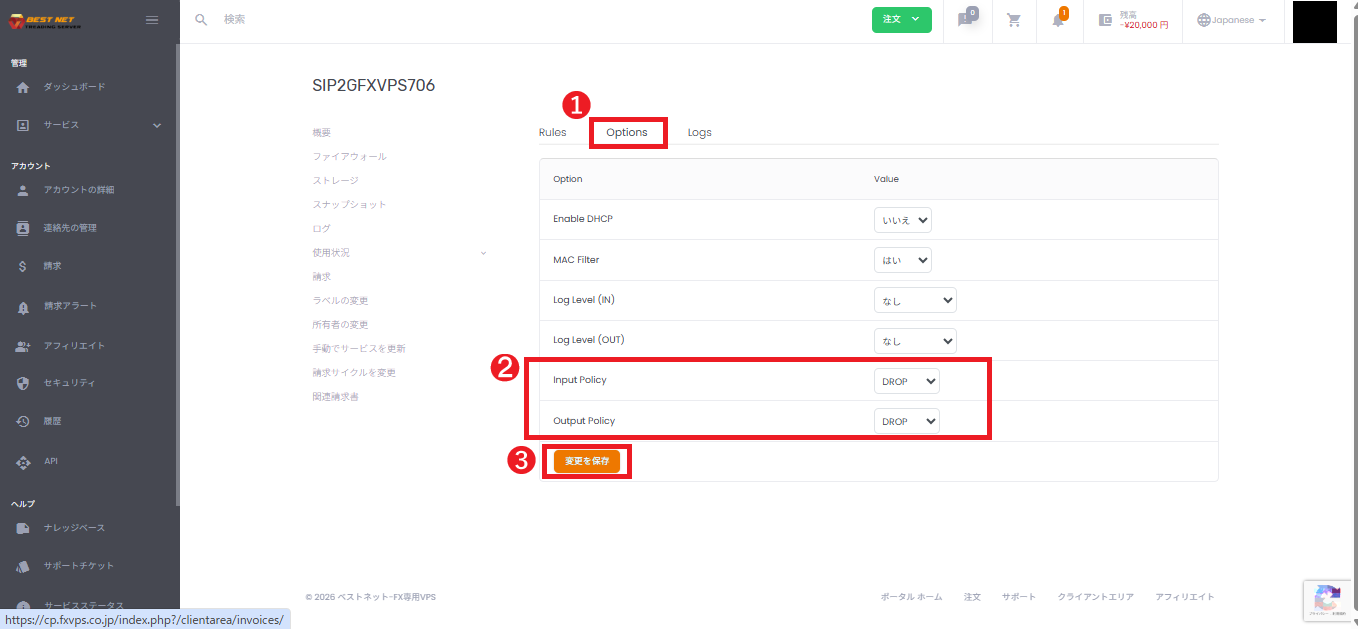

Options デフォルトポリシーを設定する #

Options タブでは、ルールに一致しない通信の扱い(Input/Output Policy)などを設定できます。

Input Policy #

受信のデフォルト(例:DROP)

Output Policy #

送信のデフォルト(例:ACCEPT)

Log Level (IN/OUT) #

方向別のログレベル(環境により挙動が異なる場合があります)

- Options タブを開きます。

- Input Policy / Output Policy を必要に応じて変更します。

- 変更を保存 をクリックします。

注意:

Input Policy を DROP にする場合は、必要な受信(例:SSH / HTTPS等)の

ACCEPT ルールを先に用意

してから設定してください。

Input Policy を DROP にする場合は、必要な受信(例:SSH / HTTPS等)の

ACCEPT ルールを先に用意

してから設定してください。

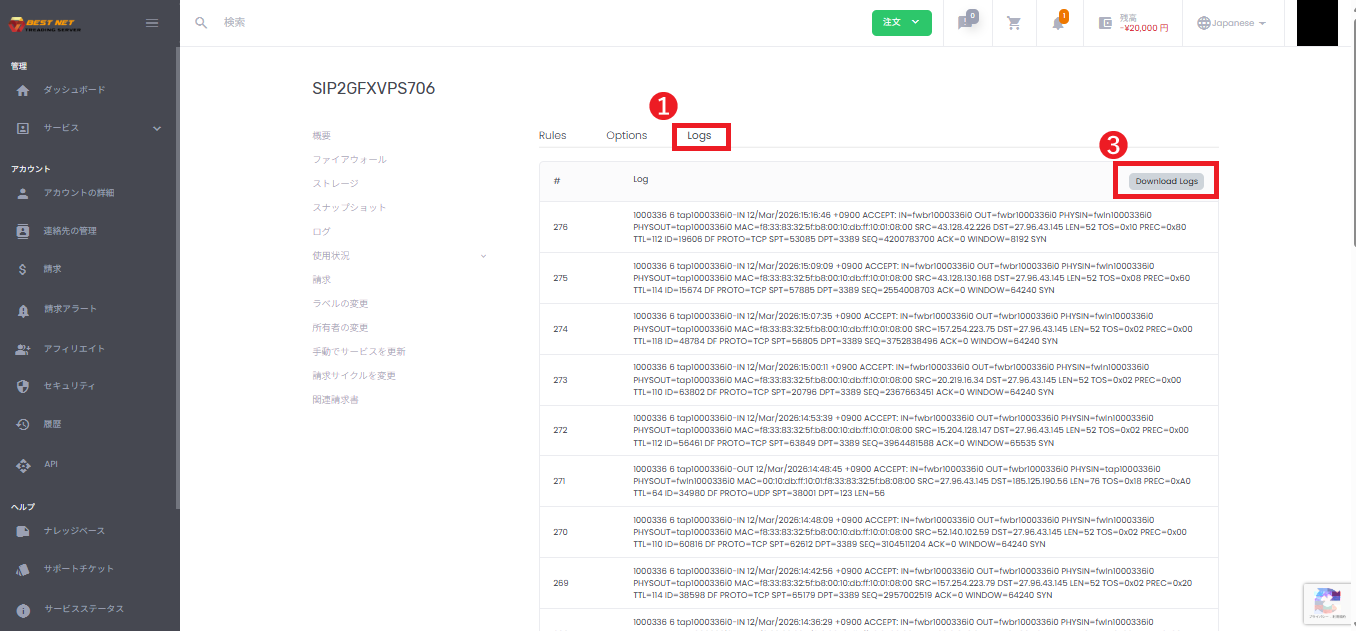

Logs ログを確認・ダウンロードする #

- Logs タブを開きます。

- ログが表示されない場合は、ルールの Log level または Options のログ設定を見直します。

- 必要に応じて Download Logs からログをダウンロードします。

よくあるエラーと対処 #

Macro を選んだ状態で protocol を指定してエラーになる #

Macro によっては内部でプロトコルが固定されているため、別途プロトコルを指定するとエラーになることがあります

(例:protocol already define in macro)。

- 対処:Macro を使う場合はプロトコルを「-」に戻す、または Macro を「-」にしてからプロトコルを指定 してください。

変更が反映されない場合の確認ポイント #

- 右上通知に「作成予定」「削除予定」などが表示されていないか(反映待ちの可能性)

- Rules の追加 / 編集後に、画面更新(リロード)で表示が更新されるか

- Input Policy を DROP にしている場合、必要な通信の ACCEPT ルールが存在するか

- ログが出ない場合:ルールの Log level / Options の Log Level 設定が有効か

- 許可をしていないプロトコル / ポート番号ではないか

補足:セキュリティ運用の推奨 #

- 管理系ポート(例:SSH 22)は、可能な限り 許可元IPを限定 してください。

- 公開が不要なポートは許可しない(最小権限)

- 変更前後で疎通確認(必要なポートが開いていること)を実施